Изучаем самые интересные и изощренные фишинговые и спамерские схемы, отловленные экспертами в 2025 году.

Каждый год мошенники изобретают новые способы обмана — и 2025-й не стал исключением. За прошедший год наша система антифишинга предотвратила более 554 миллионов попыток перехода по фишинговым ссылкам, а почтовый антивирус заблокировал почти 145 миллионов вредоносных вложений. При этом почти 45% всех электронных писем в мире оказались спамом.

Мы разберем самые яркие примеры фишинговых и спамерских схем прошлого года.

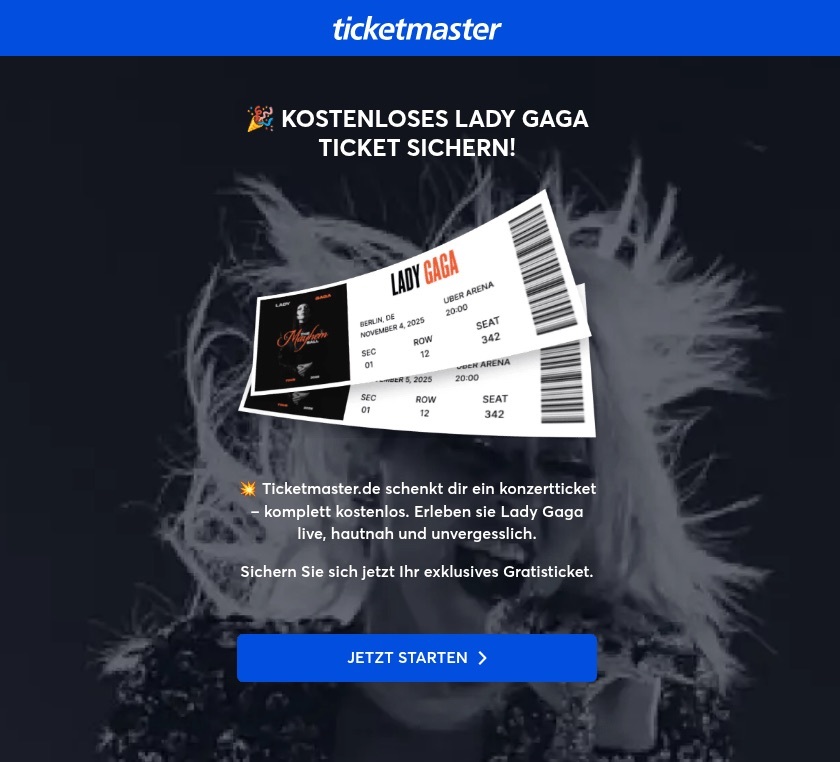

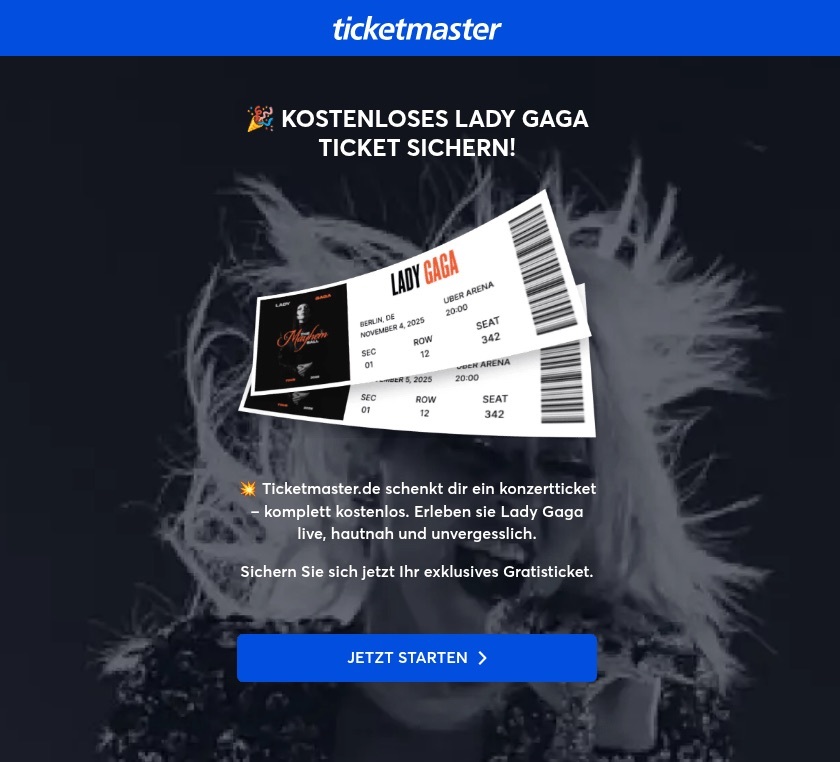

На фейковых агрегаторах предлагали получить бесплатные билеты на концерты известных исполнителей. Нужно было лишь оплатить небольшую комиссию или расходы по доставке билетов — и, разумеется, просто забыть о выброшенных деньгах.

Бесплатный билет на Леди Гагу? Только в мышеловке

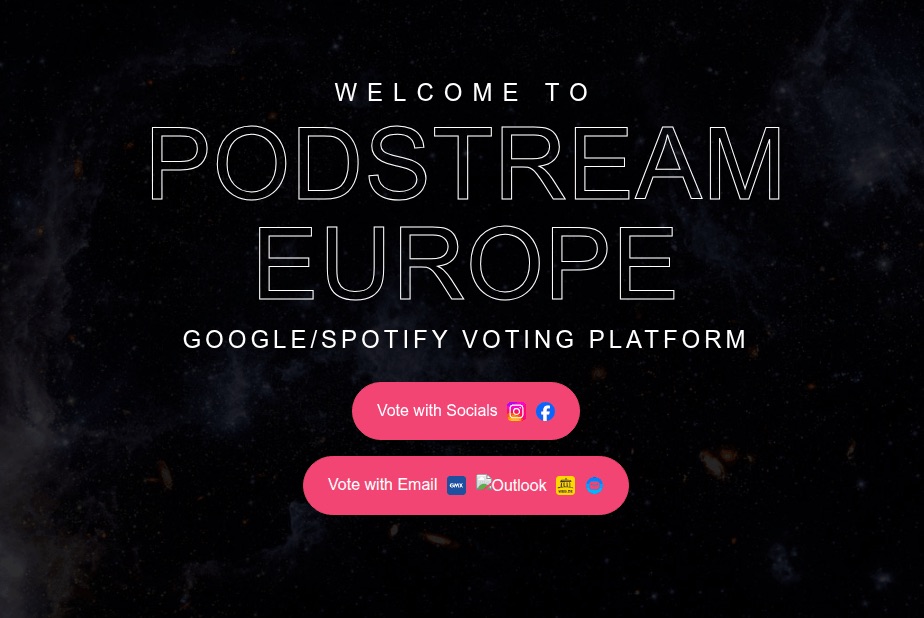

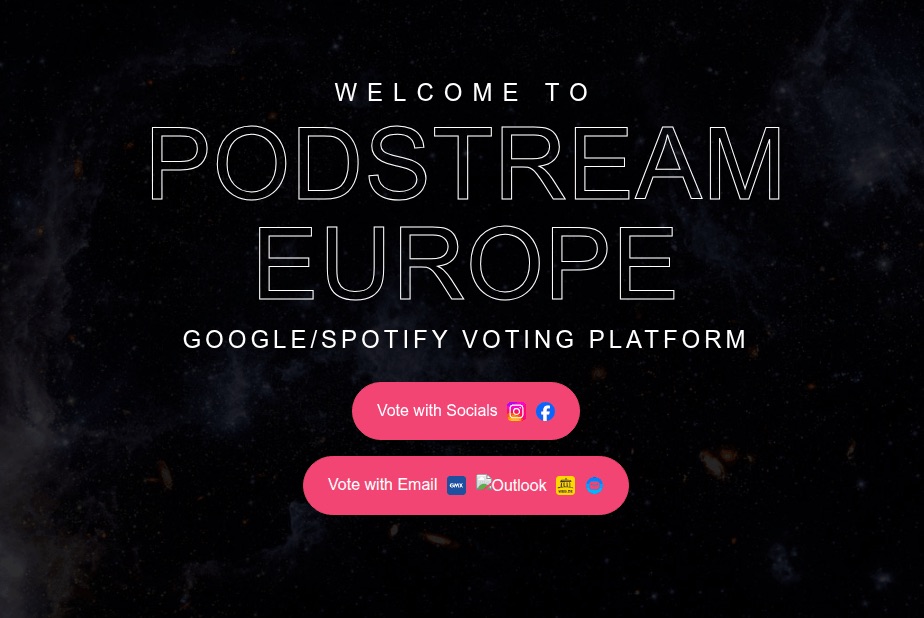

Со стримингами схема была следующей: пользователь получал заманчивое предложение, например перенести свой плейлист из Spotify на YouTube, введя данные учетки Spotify, или проголосовать за любимого артиста в рейтинге — для фанатов подобная возможность очень важна.

Для большей убедительности мошенники упоминали крупные бренды вроде Google и Spotify, а фишинговая форма была нацелена сразу на несколько платформ — Facebook*, Instagram* или электронную почту — и требовалось лишь ввести свои учетные данные, чтобы проголосовать лишиться своих аккаунтов.

Фишинговая страница, имитирующая мультилогин, выглядит плохо — ни один адекватный дизайнер не станет размещать несколько разноцветных иконок на одной кнопке

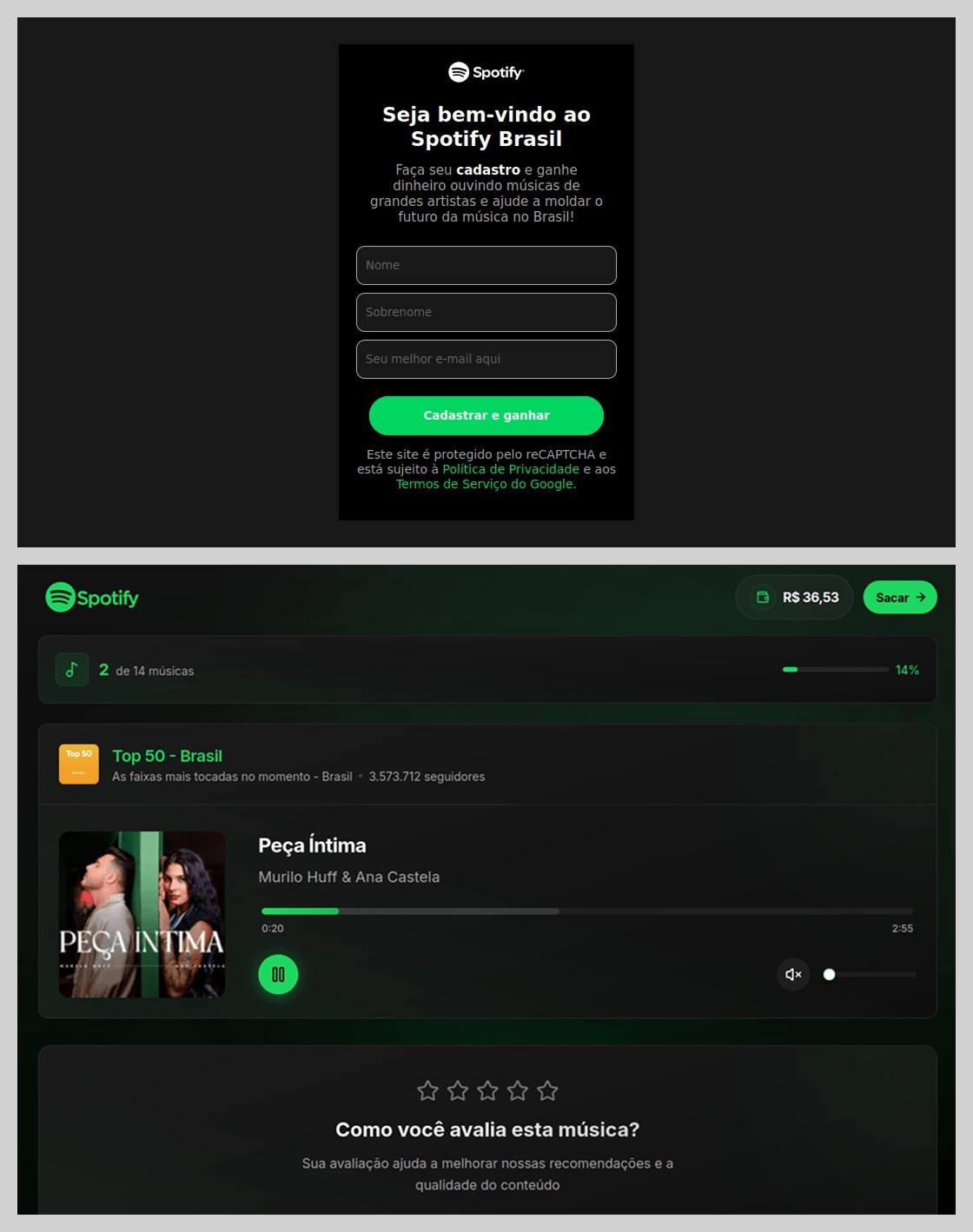

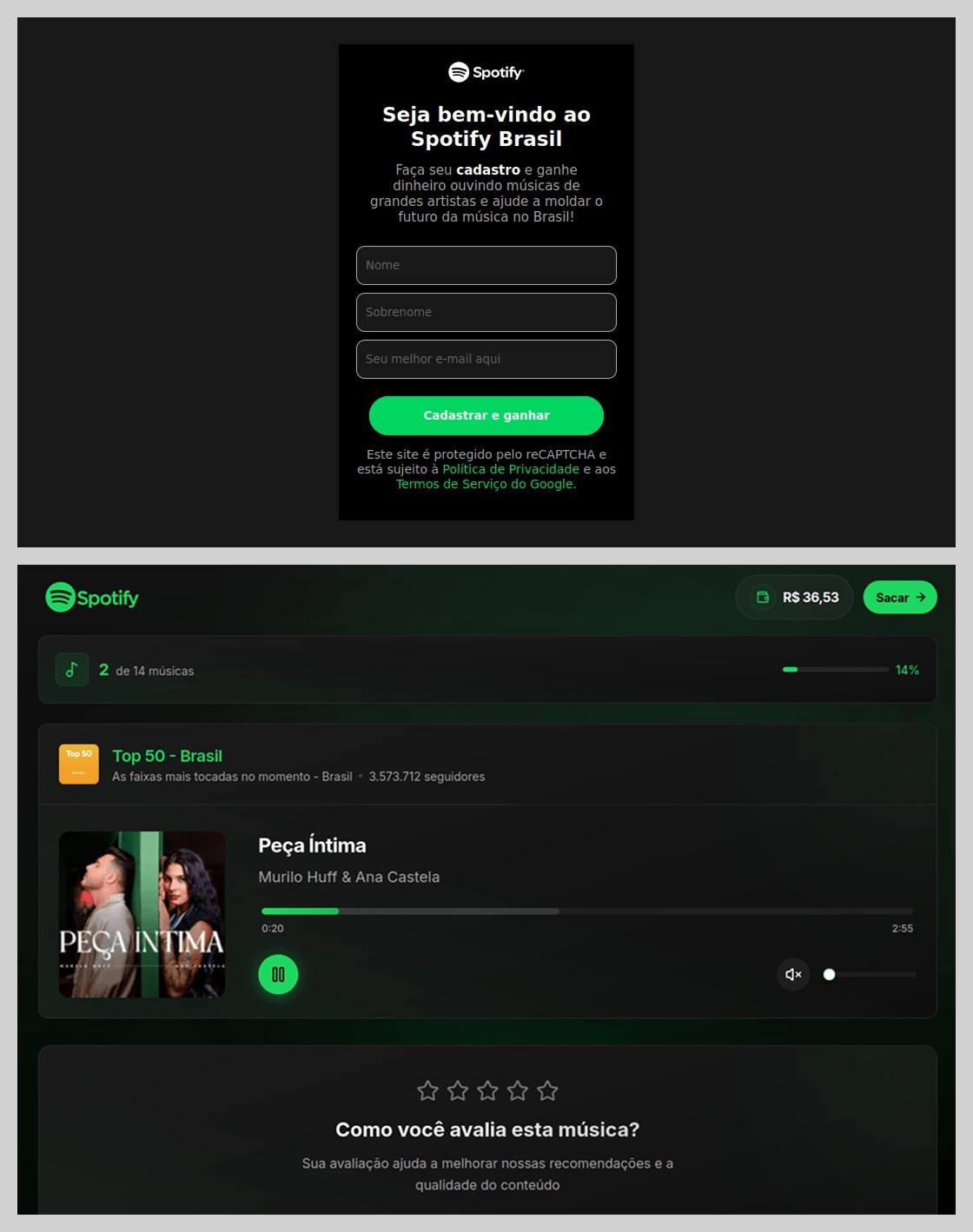

В Бразилии мошенники пошли еще дальше: предлагали зарабатывать деньги, слушая и оценивая песни на якобы партнерском сервисе Spotify. При регистрации нужно было указать свой ID в бразильской системе быстрых платежей PIX, а затем для «подтверждения личности» совершить разовый «верификационный платеж» на сумму 19,9 бразильского реала (около $4) — на порядок меньше, чем «потенциальный заработок».

Форма для отправки «проверочного платежа» выглядела максимально достоверно, плюс в ней запрашивались дополнительные персональные данные, которые, вероятно, использовались для дальнейших атак.

Этот скам мимикрировал под сервис накрутки рейтинга и прослушиваний в Spotify, но, чтобы начать «зарабатывать», сначала надо было немного заплатить самому

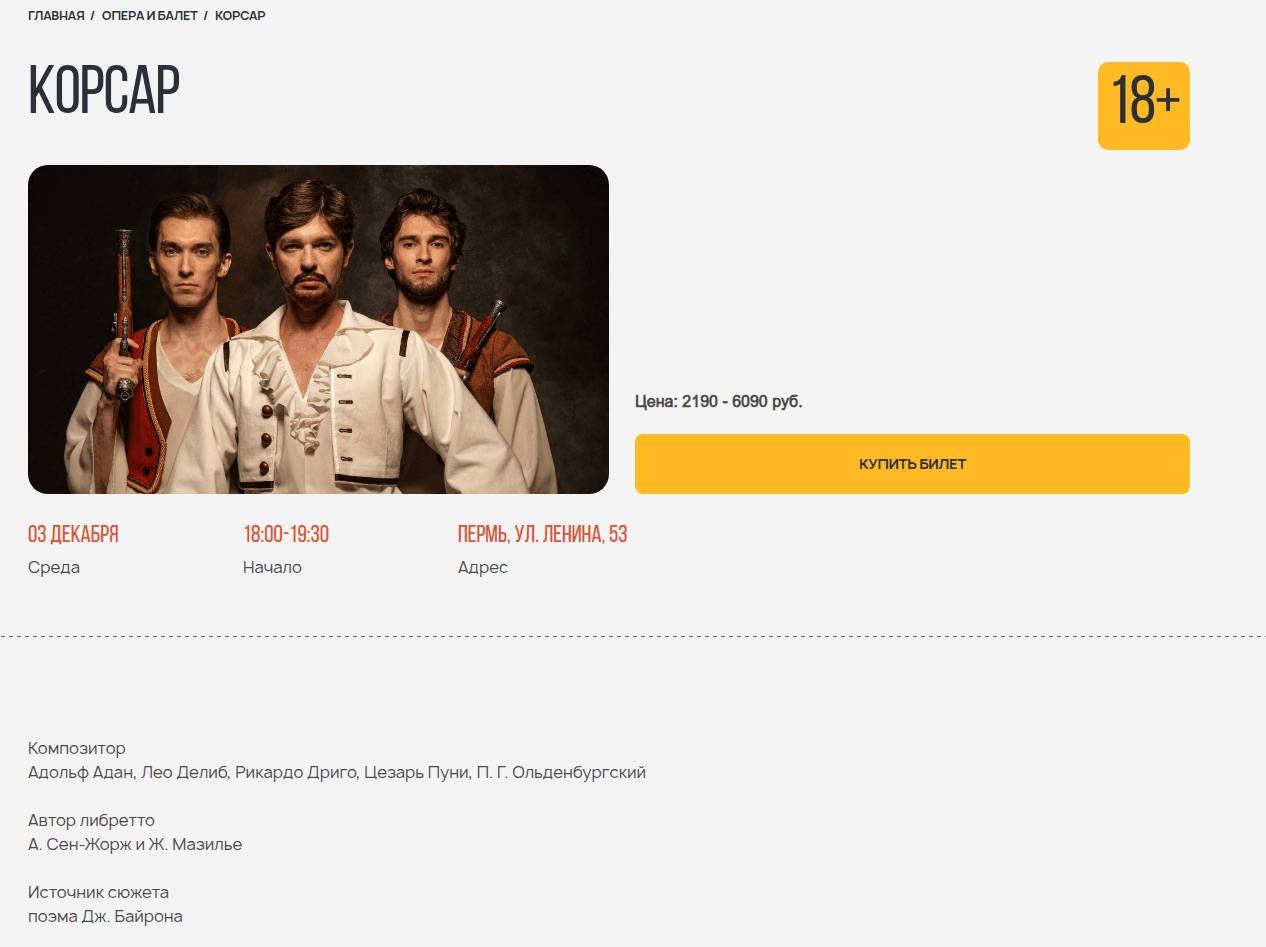

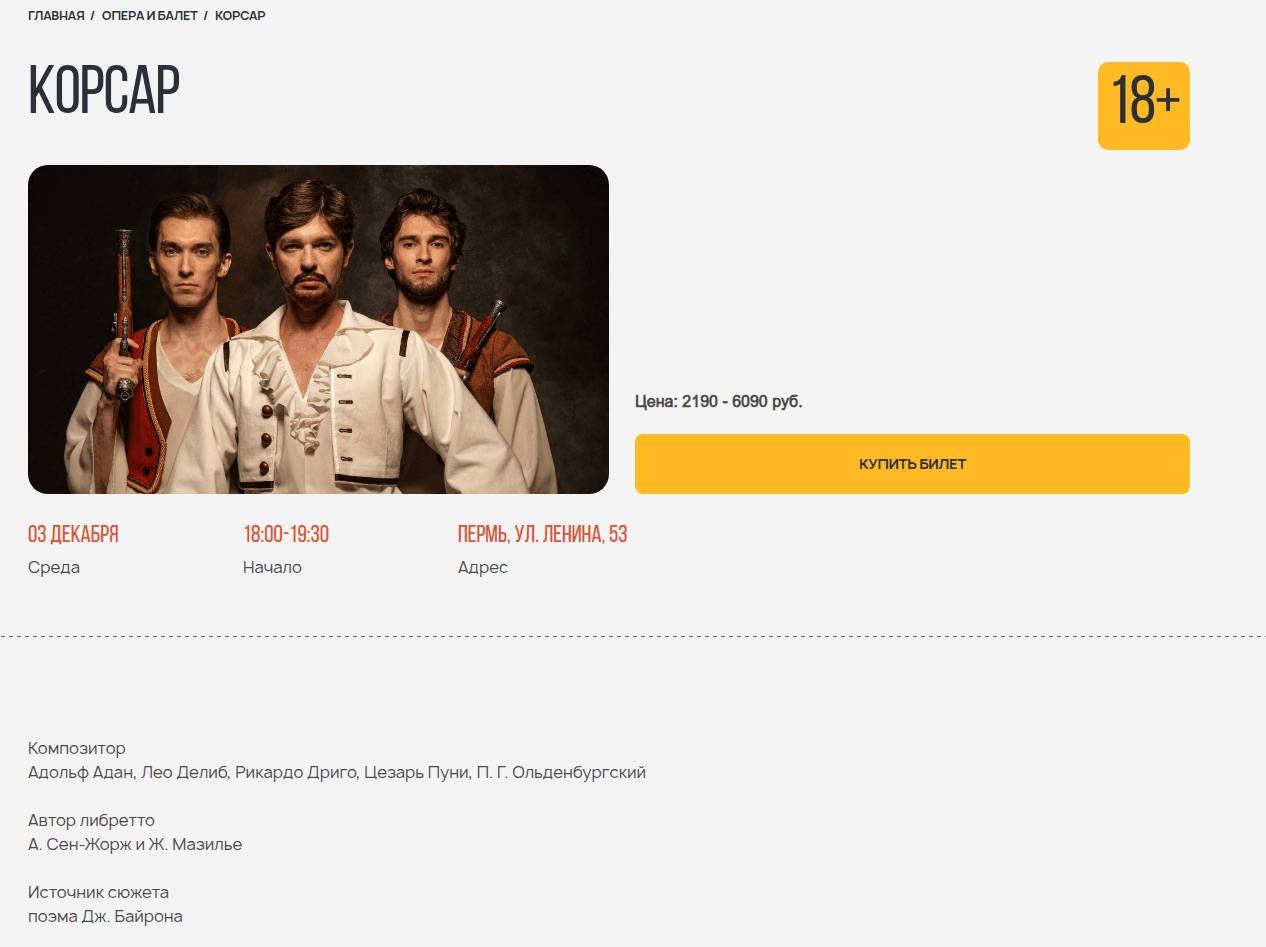

Особенно изобретательной оказалась схема «культурных свиданий». После знакомства и непродолжительного общения в дейтинг-сервисах новая пассия приглашала жертву в театр или кино и присылала ссылку на покупку билетов. После «оплаты» исчезали как собеседница, так и сайт «билетного агрегатора». По аналогичной схеме продавались и билеты на популярные в последние годы офлайн-квесты — дизайн страниц во многом повторял настоящие сайты, что усыпляло бдительность посетителей.

Мошенники скопировали сайт известного в России билетного агрегатора

В Telegram популярной приманкой стала бесплатная подписка Premium. Если раньше подобные фишинговые страницы встречались только на русском и английском языках, то в 2025 году охват языковых зон значительно расширился. Жертве приходило сообщение — часто со взломанного ранее аккаунта знакомого — с предложением «подарка», для «активации» которого нужно было выполнить вход в свою учетную запись Telegram на сайте злоумышленников, что вело к угону аккаунта.

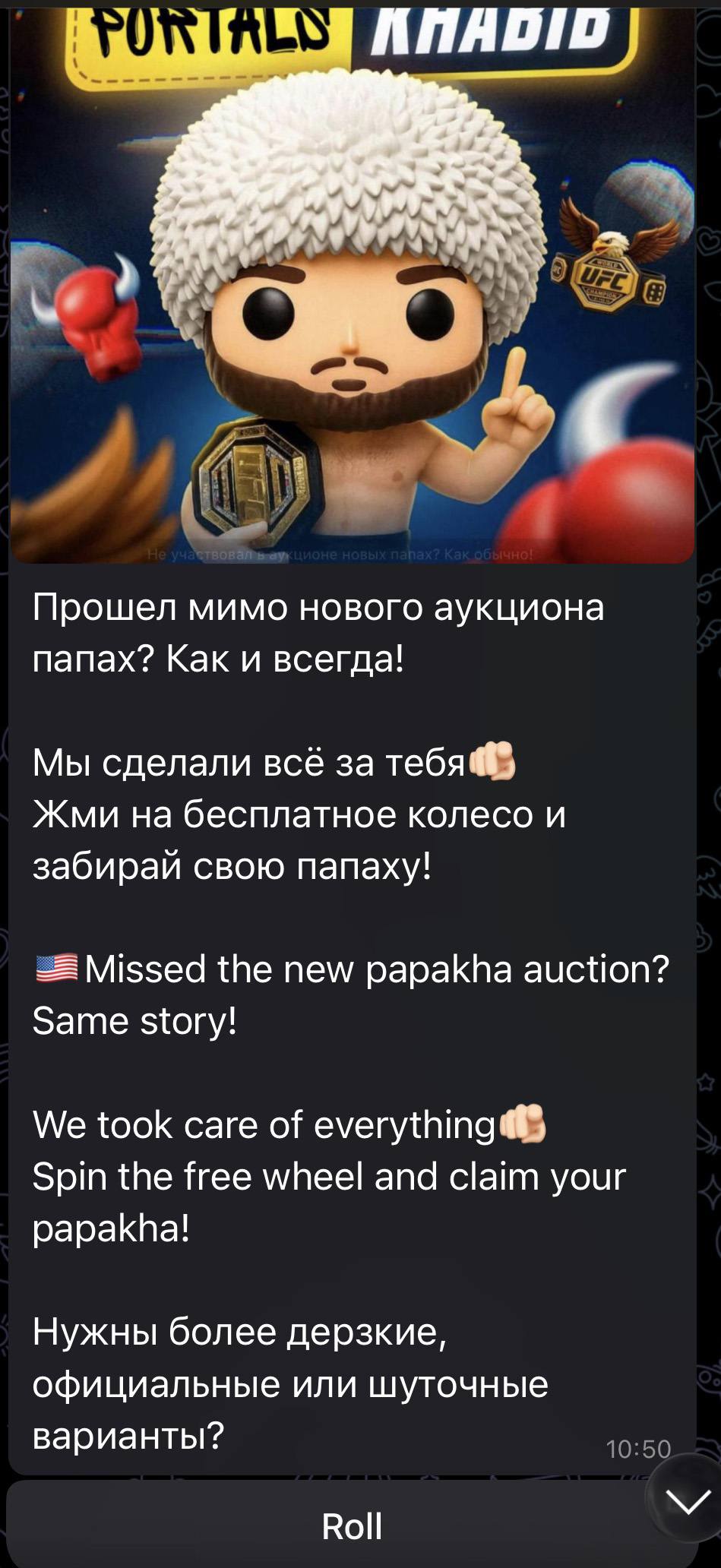

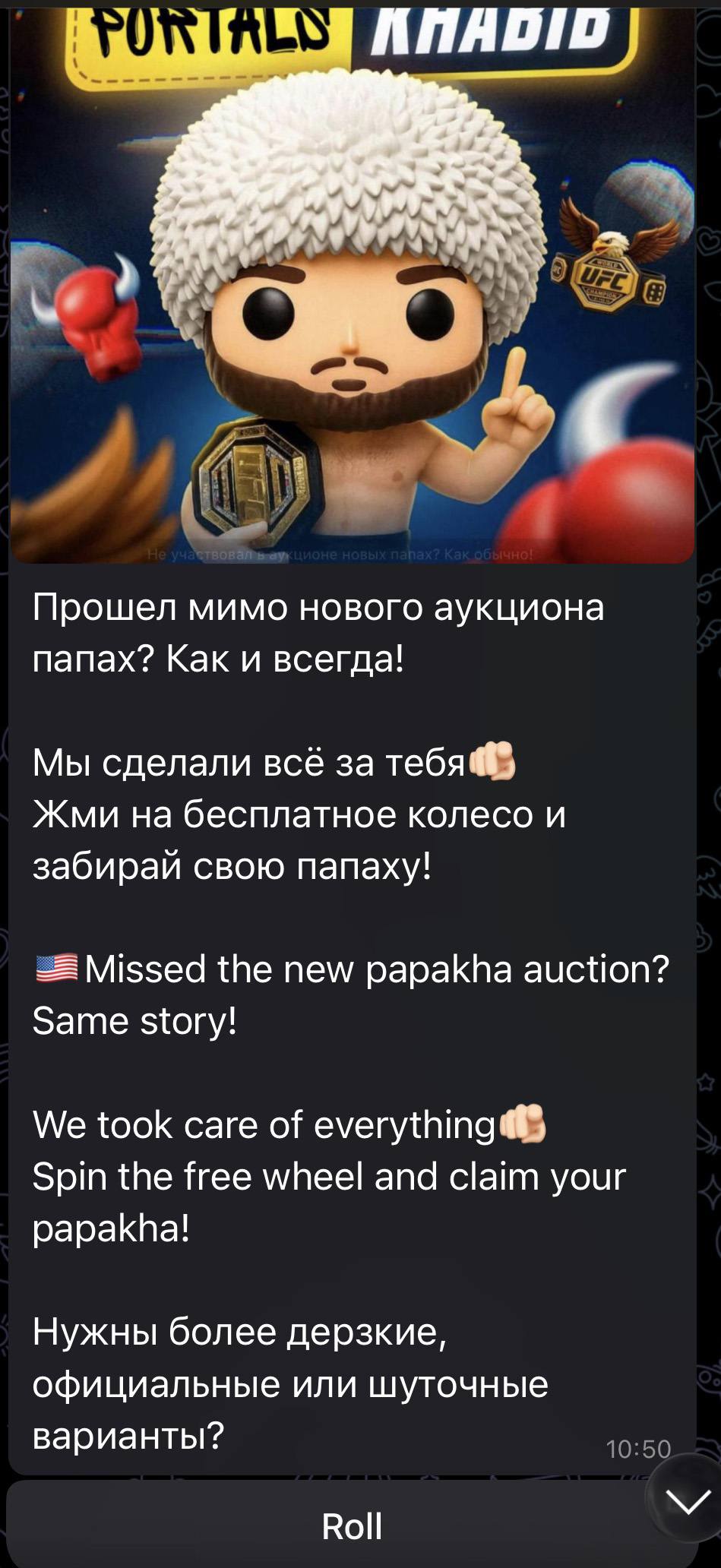

Еще одна схема — розыгрыши призов от имени знаменитостей. Фишинговая атака, замаскированная под раздачу NFT-подарков, отличается от других тем, что проходит через мини-приложение внутри Telegram. Отследить такую атаку неискушенному пользователю куда сложнее, чем переход на сайт мошенников.

Мошенники рассылали фишинговые приманки с розыгрышем якобы NFT-папахи Хабиба Нурмагомедова одновременно на русском и английском языках. Но в русском тексте мошенники забыли удалить вопрос от нейросети — «Нужны ли более дерзкие, официальные и шуточные варианты?», — что указывает на спешку и отсутствие редактуры

Наконец, популярная тема с голосованием в мессенджерах обогатилась в 2025 году предложениями отдать голос за «лучшего стоматолога» или «ведущего оперативного лидера» города — увы, все это были приманки для кражи аккаунтов.

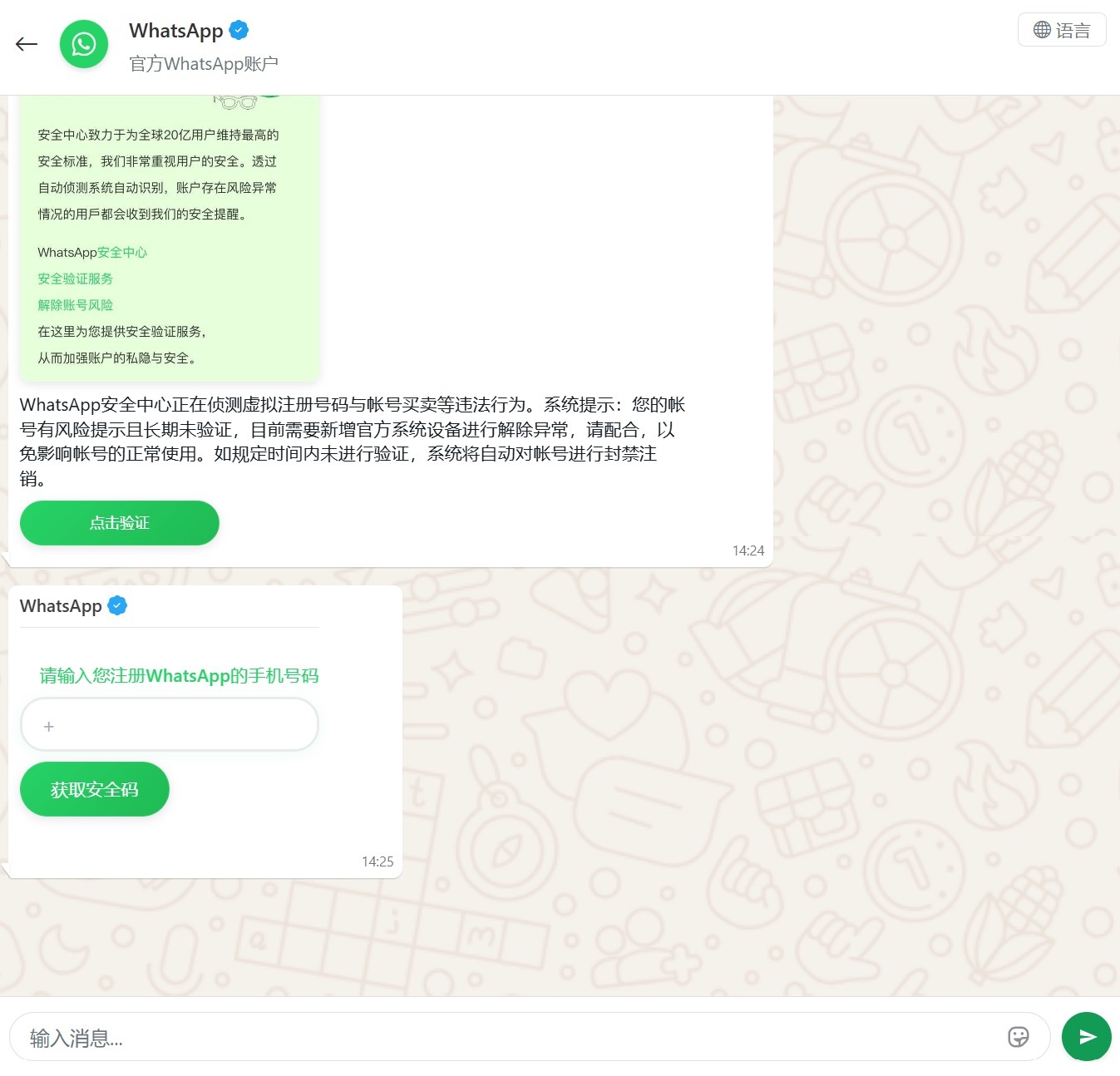

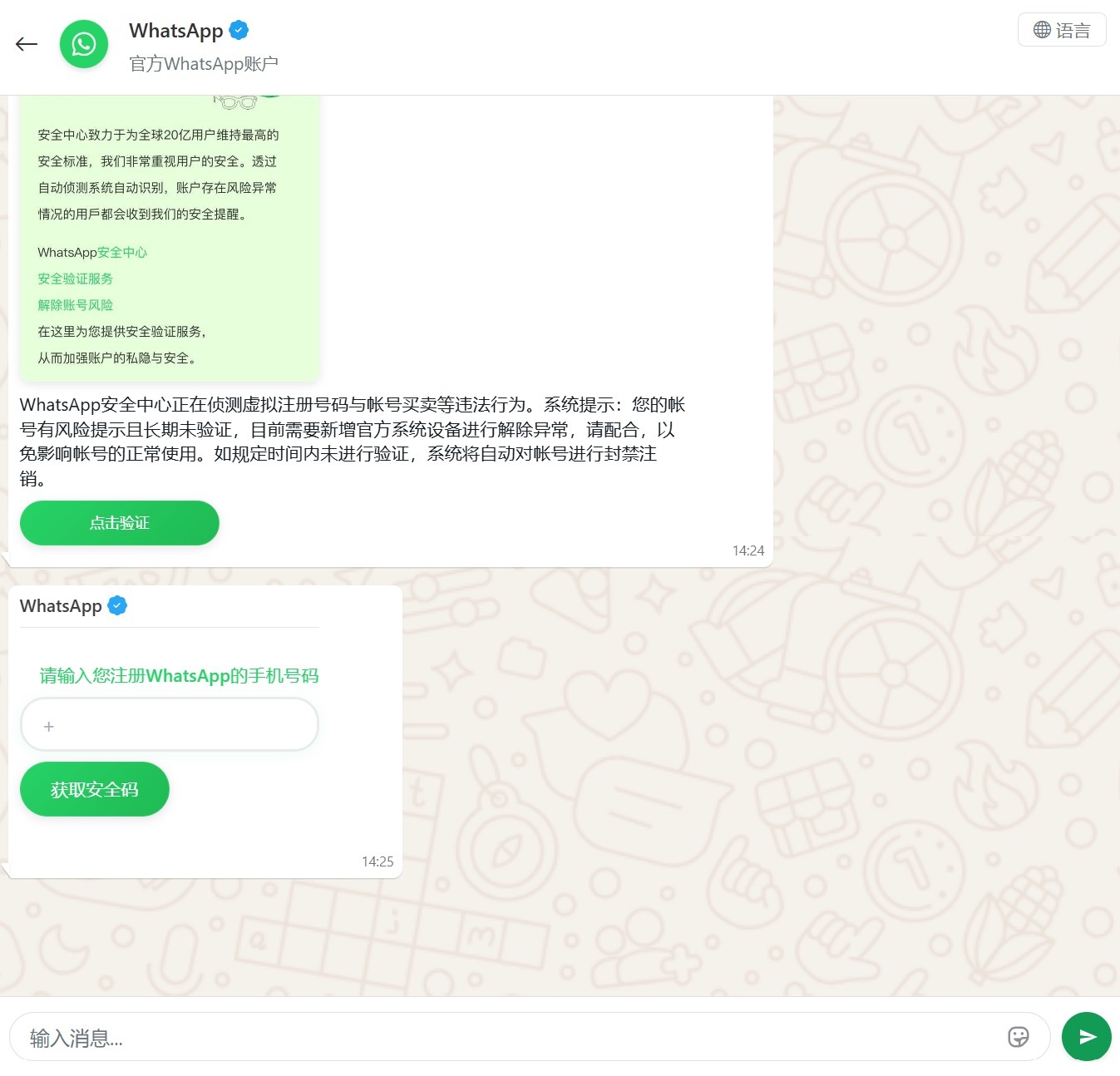

Еще один интересный способ похитить учетку WhatsApp был отмечен в Китае — там распространялись фишинговые страницы, полностью имитирующие интерфейс WhatsApp. Жертве сообщали, что из-за некоей «нелегальной активности» ей необходимо пройти «дополнительную верификацию», заканчивавшуюся угоном аккаунта.

Жертву перенаправляли на страницу ввода телефона, а далее запрашивали код авторизации

В России набрали обороты вишинг-атаки на пользователей «Госуслуг»: жертве присылали письмо об обнаружении входа в ее учетную запись и предлагали позвонить по указанному номеру для «проверки безопасности аккаунта».

Для убедительности в письма добавляли фальшивые технические детали — IP-адрес, марку устройства, с которого был якобы выполнен вход в аккаунт жертвы, и время входа. Также злоумышленники рассылали фальшивые уведомления об одобрении кредита — если получатель не отправлял запрос на заем (а он не отправлял), ему предлагали созвониться с фальшивой «поддержкой». После того как паникующая жертва дозванивалась до «оператора», в дело вступала социальная инженерия.

В Бразилии злоумышленники охотились за индивидуальными номерами налогоплательщиков (CPF), создавая поддельные страницы госпорталов. Этот идентификатор служит ключом для входа в государственные сервисы, используется в национальных базах данных и указывается в персональных документах, поэтому перехват CPF чреват кражей личности.

Поддельный портал государственных сервисов Бразилии оформлен очень качественно

В Норвегии мошенники атаковали желающих заменить водительское удостоверение. Ресурс, имитирующий официальный сайт норвежского транспортного управления, собирал массу персональных данных — от номера автомобиля, Ф.И.О., адреса и телефона до уникального для каждого жителя Норвегии персонального идентификатора. Вишенкой на торте водителю предлагалось оплатить «пошлину по замене прав» в 1200 крон (больше $125) — так мошенники получали и персональные данные, и реквизиты банковской карты, и деньги. Комбо!

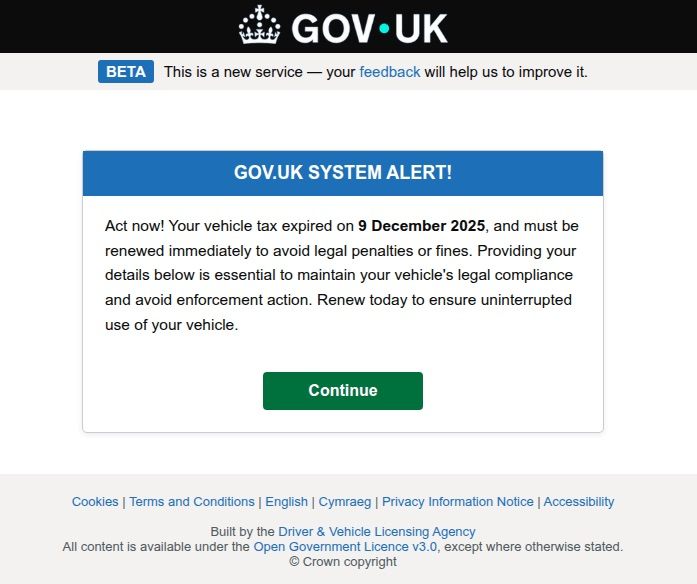

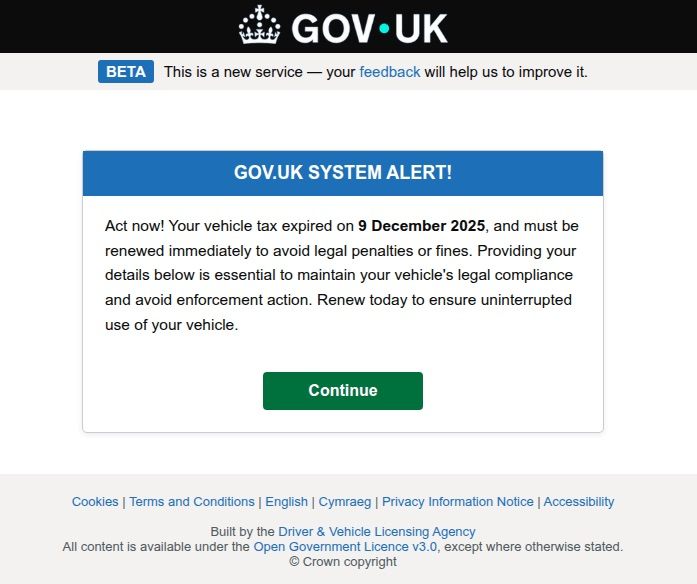

Вообще, автомобилисты — привлекательная жертва для мошенников: у них очевидно есть средства, автомобиль и страх его потерять. На этом сыграли скамеры из Великобритании, рассылая требование срочно погасить неоплаченный налог на автомобиль, чтобы избежать неких «принудительных мер». Призывы к немедленному действию — классическая уловка фишеров, отвлекающая внимание жертвы от поддельного адреса сайта и кривой верстки.

От британцев мошенники требовали срочно оплатить якобы просроченный налог на автомобиль, дабы чего плохого не случилось

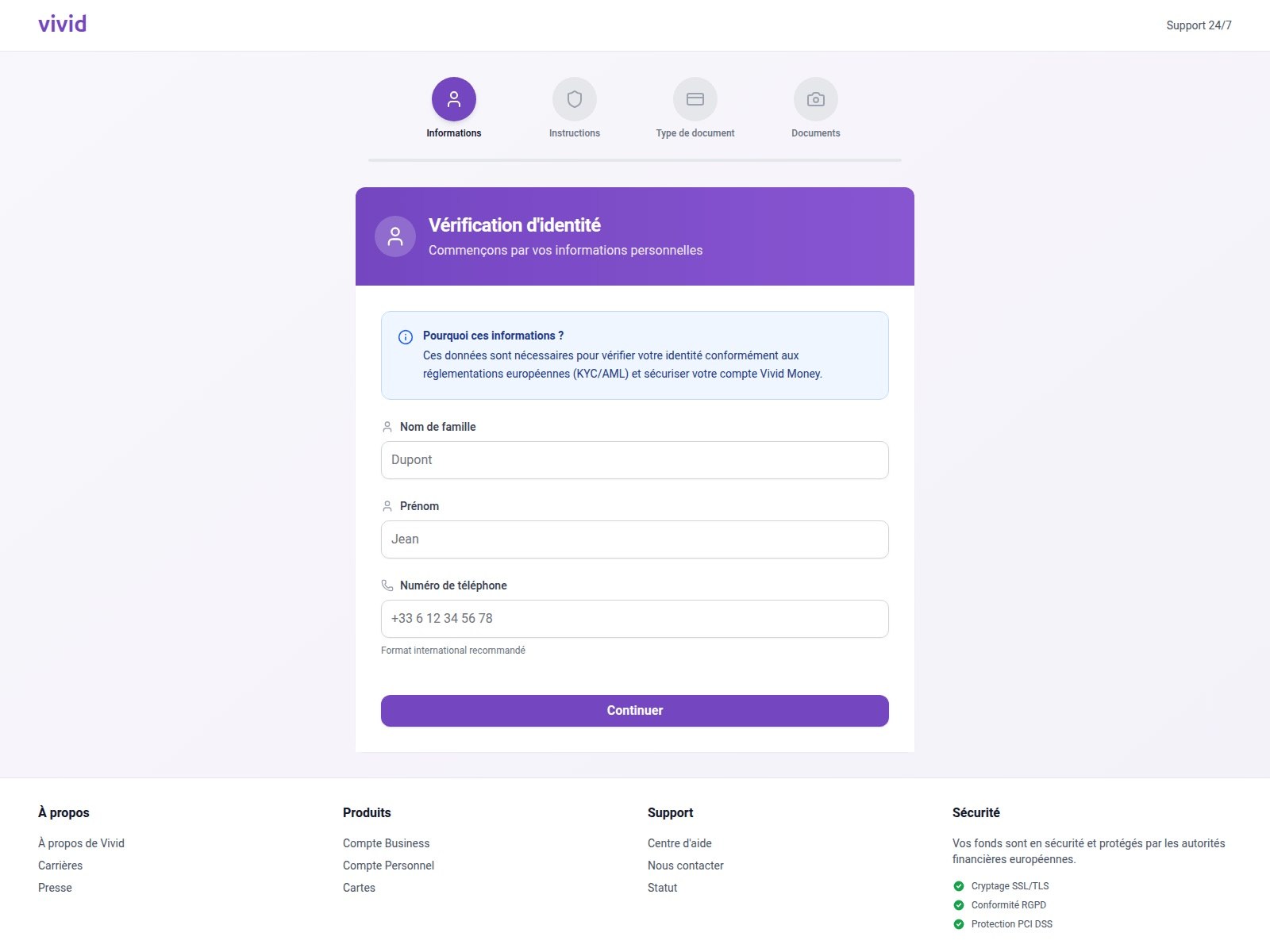

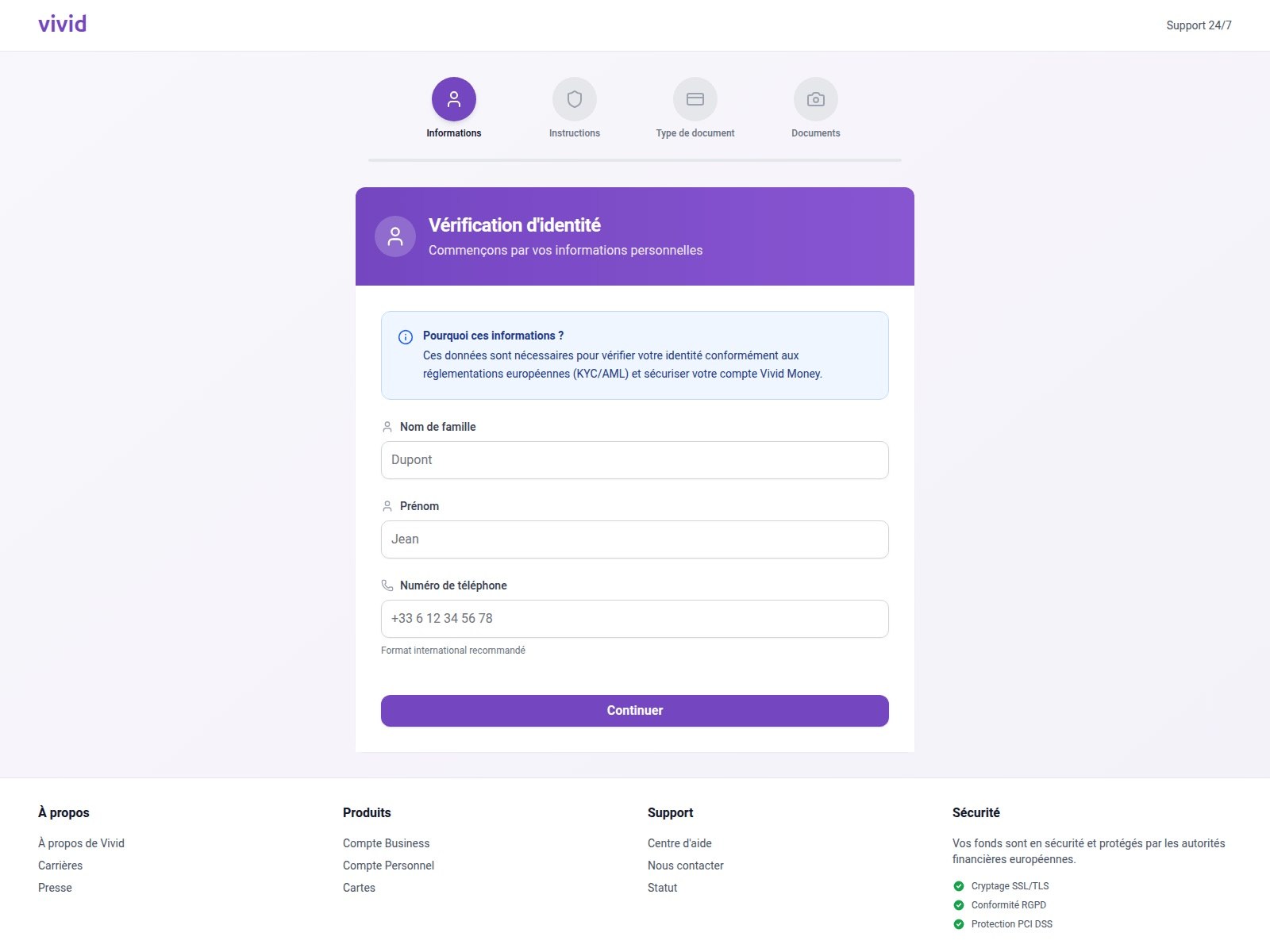

На поддельной странице Vivid Money мошенники шаг за шагом собирали максимально подробную информацию о жертве

Особенность таких атак — помимо обычных персональных данных, фишеры запрашивают фотографии документов или лица жертвы, причем иногда в нескольких ракурсах. Подобное досье затем могут продать на теневых площадках или использовать для кражи личности.

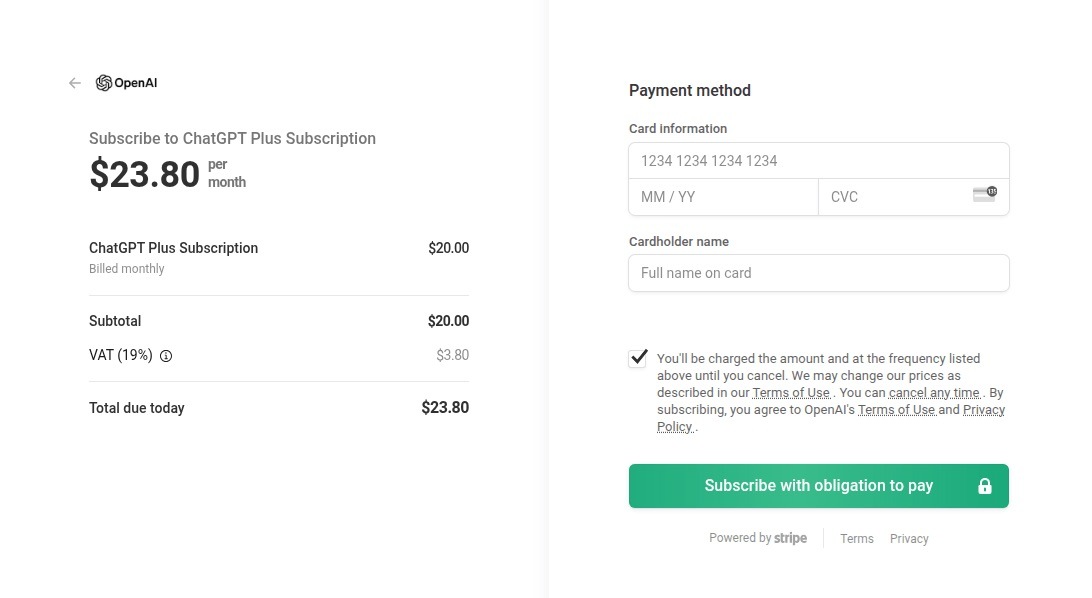

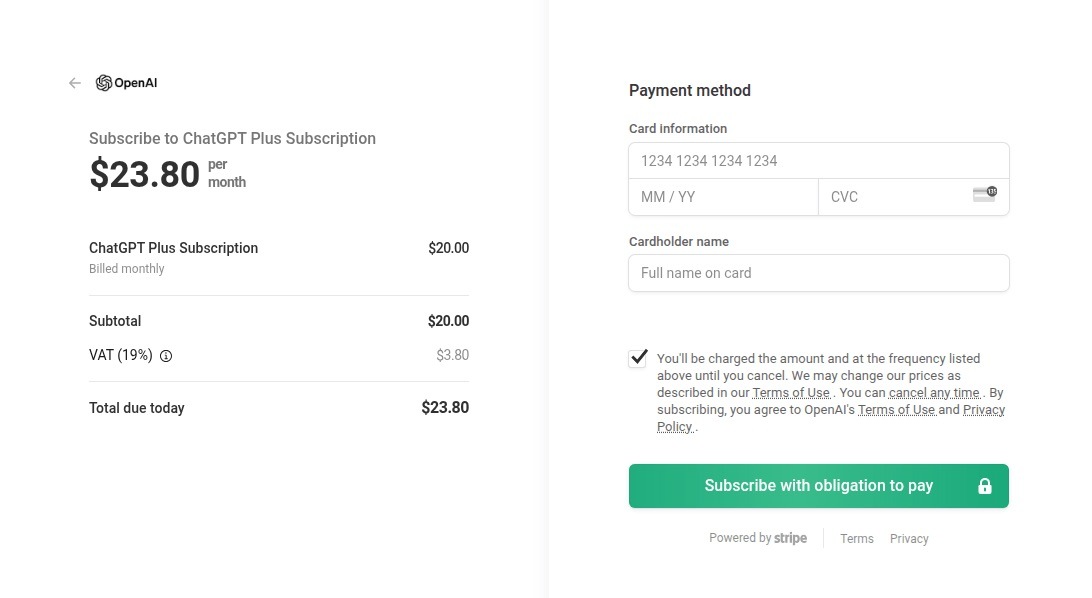

Практически полное совпадение с оригинальной версткой страницы оплаты от OpenAI

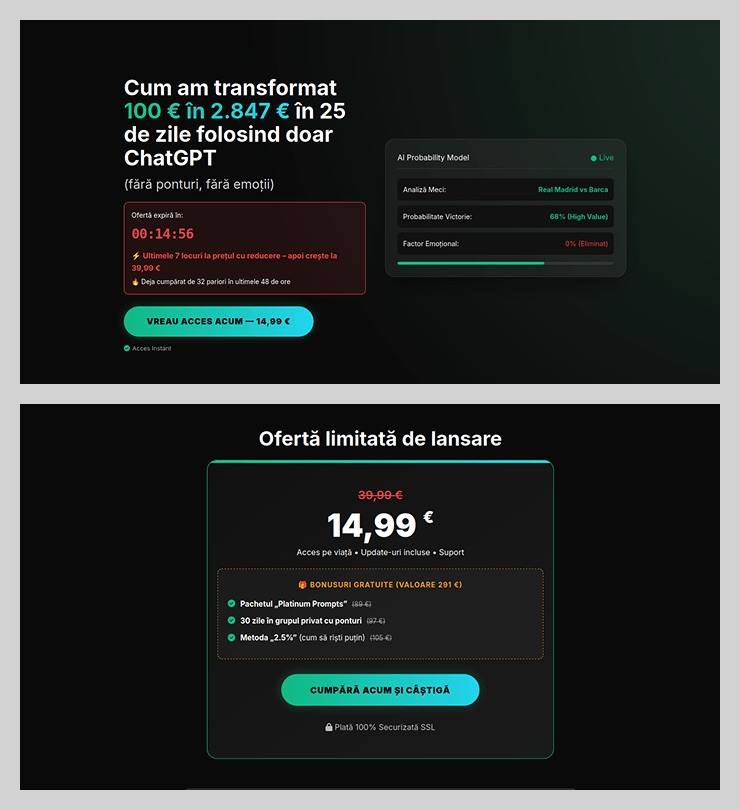

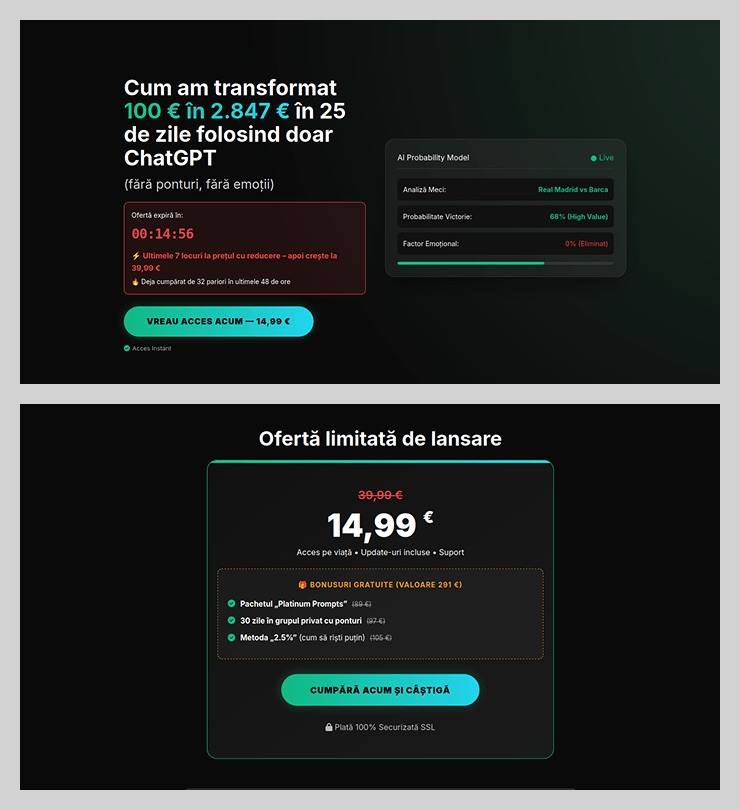

Особенно циничной выглядела схема с «заработком на нейросетях». Мошенники обещали пассивный доход от ставок, которые якобы делает ChatGPT, — бот выполняет всю работу, а пользователь только получает деньги. Чем не предложение мечты? Но чтобы его поймать, надо поторопиться — специальная цена на легкий способ потерять деньги действовала в течение всего 15 минут с момента входа на страницу, чтобы жертва не успела одуматься.

У вас есть всего 15 минут, чтобы потерять €14,99! Потом вы потеряете уже €39,99

В целом мошенники активно осваивают ИИ. В ход идут дипфейки, автоматизированная разработка грамотного дизайна сайтов и текстов рассылок, даже созвоны с жертвами становятся частями более сложных схем, о которых мы рассказывали в посте Как используют ИИ для фишинга и скама.

«До тысячи долларов в первый день» за удаленку от Amazon звучит как шутка

В более сложных схемах фишинговые сайты «агентств по трудоустройству» запрашивали при регистрации, помимо прочих персональных данных, и номер телефона, привязанного к Telegram. Для завершения «регистрации» жертва должна была ввести некий «код подтверждения», который на самом деле был кодом авторизации в Telegram.

После ввода кода у соискателя продолжали запрашивать данные для создания учетной записи — очевидно, чтобы тот не обращал внимания на уведомление о входе в его Telegram-аккаунт. Для «верификации пользователя» от жертвы требовалось подождать 24 часа, чтобы мошенники, уже получившие доступ к ее Telegram-аккаунту, сумели завладеть им безвозвратно.

Так, после создания мемкоинов $TRUMP от президента США появились скам-рассылки с обещанием бесплатных NFT Trump Meme Coin и Trump Digital Trading Cards — ранее мы подробно рассказывали о том, как устроены мемкоины и как (не) потерять на них деньги.

Как только появился iPhone 17 Pro, его тут же стали «разыгрывать» в фейковых опросах, после прохождения которых пользователю оставалось лишь указать свои контактные данные и оплатить доставку для получения приза. После ввода банковских реквизитов «победитель» розыгрыша рисковал потерять не только стоимость доставки, но и все средства на счету.

На волне популярности «Оземпика» мошенники стали активно предлагать в своих рассылках поддельный препарат или его сомнительные аналоги, о которых фармацевты даже и не слышали.

А во время мирового тура южнокорейской кейпоп-группы BLACKPINK спамеры рекламировали «чемоданы-скутеры, как у участниц концерта».

И даже свадьба Джеффа Безоса летом 2025 года также стала поводом для рассылки «нигерийских писем»: пользователи получали их как от лица самого Безоса, так и от лица его бывшей жены Маккензи Скотт. В письмах злоумышленники обещали крупные суммы в качестве благотворительности или компенсации от компании Amazon.

Эти группы людей — в особой зоне риска.

Источник

Каждый год мошенники изобретают новые способы обмана — и 2025-й не стал исключением. За прошедший год наша система антифишинга предотвратила более 554 миллионов попыток перехода по фишинговым ссылкам, а почтовый антивирус заблокировал почти 145 миллионов вредоносных вложений. При этом почти 45% всех электронных писем в мире оказались спамом.

Мы разберем самые яркие примеры фишинговых и спамерских схем прошлого года.

Фишинговые развлечения

Любители музыки и кино стали одной из главных мишеней мошенников в 2025 году. Злоумышленники создавали поддельные страницы платформ-агрегаторов для продажи билетов и популярных стриминговых сервисов.На фейковых агрегаторах предлагали получить бесплатные билеты на концерты известных исполнителей. Нужно было лишь оплатить небольшую комиссию или расходы по доставке билетов — и, разумеется, просто забыть о выброшенных деньгах.

Бесплатный билет на Леди Гагу? Только в мышеловке

Со стримингами схема была следующей: пользователь получал заманчивое предложение, например перенести свой плейлист из Spotify на YouTube, введя данные учетки Spotify, или проголосовать за любимого артиста в рейтинге — для фанатов подобная возможность очень важна.

Для большей убедительности мошенники упоминали крупные бренды вроде Google и Spotify, а фишинговая форма была нацелена сразу на несколько платформ — Facebook*, Instagram* или электронную почту — и требовалось лишь ввести свои учетные данные, чтобы проголосовать лишиться своих аккаунтов.

Фишинговая страница, имитирующая мультилогин, выглядит плохо — ни один адекватный дизайнер не станет размещать несколько разноцветных иконок на одной кнопке

В Бразилии мошенники пошли еще дальше: предлагали зарабатывать деньги, слушая и оценивая песни на якобы партнерском сервисе Spotify. При регистрации нужно было указать свой ID в бразильской системе быстрых платежей PIX, а затем для «подтверждения личности» совершить разовый «верификационный платеж» на сумму 19,9 бразильского реала (около $4) — на порядок меньше, чем «потенциальный заработок».

Форма для отправки «проверочного платежа» выглядела максимально достоверно, плюс в ней запрашивались дополнительные персональные данные, которые, вероятно, использовались для дальнейших атак.

Этот скам мимикрировал под сервис накрутки рейтинга и прослушиваний в Spotify, но, чтобы начать «зарабатывать», сначала надо было немного заплатить самому

Особенно изобретательной оказалась схема «культурных свиданий». После знакомства и непродолжительного общения в дейтинг-сервисах новая пассия приглашала жертву в театр или кино и присылала ссылку на покупку билетов. После «оплаты» исчезали как собеседница, так и сайт «билетного агрегатора». По аналогичной схеме продавались и билеты на популярные в последние годы офлайн-квесты — дизайн страниц во многом повторял настоящие сайты, что усыпляло бдительность посетителей.

Мошенники скопировали сайт известного в России билетного агрегатора

Фишинг в мессенджерах

Кража учетных записей в Telegram и WhatsApp стала одной из самых массовых угроз года. Мошенники научились маскировать фишинг под привычные для мессенджеров активности и значительно расширили географию атак.В Telegram популярной приманкой стала бесплатная подписка Premium. Если раньше подобные фишинговые страницы встречались только на русском и английском языках, то в 2025 году охват языковых зон значительно расширился. Жертве приходило сообщение — часто со взломанного ранее аккаунта знакомого — с предложением «подарка», для «активации» которого нужно было выполнить вход в свою учетную запись Telegram на сайте злоумышленников, что вело к угону аккаунта.

Еще одна схема — розыгрыши призов от имени знаменитостей. Фишинговая атака, замаскированная под раздачу NFT-подарков, отличается от других тем, что проходит через мини-приложение внутри Telegram. Отследить такую атаку неискушенному пользователю куда сложнее, чем переход на сайт мошенников.

Мошенники рассылали фишинговые приманки с розыгрышем якобы NFT-папахи Хабиба Нурмагомедова одновременно на русском и английском языках. Но в русском тексте мошенники забыли удалить вопрос от нейросети — «Нужны ли более дерзкие, официальные и шуточные варианты?», — что указывает на спешку и отсутствие редактуры

Наконец, популярная тема с голосованием в мессенджерах обогатилась в 2025 году предложениями отдать голос за «лучшего стоматолога» или «ведущего оперативного лидера» города — увы, все это были приманки для кражи аккаунтов.

Еще один интересный способ похитить учетку WhatsApp был отмечен в Китае — там распространялись фишинговые страницы, полностью имитирующие интерфейс WhatsApp. Жертве сообщали, что из-за некоей «нелегальной активности» ей необходимо пройти «дополнительную верификацию», заканчивавшуюся угоном аккаунта.

Жертву перенаправляли на страницу ввода телефона, а далее запрашивали код авторизации

Имитация государственных сервисов

Фишинг, построенный на имитации сообщений и страниц государственных сервисов, — уже «классика жанра», но в 2025 году мошенники добавили новые сценарии.В России набрали обороты вишинг-атаки на пользователей «Госуслуг»: жертве присылали письмо об обнаружении входа в ее учетную запись и предлагали позвонить по указанному номеру для «проверки безопасности аккаунта».

Для убедительности в письма добавляли фальшивые технические детали — IP-адрес, марку устройства, с которого был якобы выполнен вход в аккаунт жертвы, и время входа. Также злоумышленники рассылали фальшивые уведомления об одобрении кредита — если получатель не отправлял запрос на заем (а он не отправлял), ему предлагали созвониться с фальшивой «поддержкой». После того как паникующая жертва дозванивалась до «оператора», в дело вступала социальная инженерия.

В Бразилии злоумышленники охотились за индивидуальными номерами налогоплательщиков (CPF), создавая поддельные страницы госпорталов. Этот идентификатор служит ключом для входа в государственные сервисы, используется в национальных базах данных и указывается в персональных документах, поэтому перехват CPF чреват кражей личности.

Поддельный портал государственных сервисов Бразилии оформлен очень качественно

В Норвегии мошенники атаковали желающих заменить водительское удостоверение. Ресурс, имитирующий официальный сайт норвежского транспортного управления, собирал массу персональных данных — от номера автомобиля, Ф.И.О., адреса и телефона до уникального для каждого жителя Норвегии персонального идентификатора. Вишенкой на торте водителю предлагалось оплатить «пошлину по замене прав» в 1200 крон (больше $125) — так мошенники получали и персональные данные, и реквизиты банковской карты, и деньги. Комбо!

Вообще, автомобилисты — привлекательная жертва для мошенников: у них очевидно есть средства, автомобиль и страх его потерять. На этом сыграли скамеры из Великобритании, рассылая требование срочно погасить неоплаченный налог на автомобиль, чтобы избежать неких «принудительных мер». Призывы к немедленному действию — классическая уловка фишеров, отвлекающая внимание жертвы от поддельного адреса сайта и кривой верстки.

От британцев мошенники требовали срочно оплатить якобы просроченный налог на автомобиль, дабы чего плохого не случилось

Одолжите вашу личность, пожалуйста

В 2025 году отмечен и рост фишинговых атак под предлогом проверок «Знай своего клиента» (Know Your Customer, KYC). Многие сервисы для повышения безопасности используют верификацию пользователей с помощью биометрии и документов, удостоверяющих личность, — и мошенники научились собирать эти данные, подделывая страницы популярных сервисов, реализовавших подобные проверки.

На поддельной странице Vivid Money мошенники шаг за шагом собирали максимально подробную информацию о жертве

Особенность таких атак — помимо обычных персональных данных, фишеры запрашивают фотографии документов или лица жертвы, причем иногда в нескольких ракурсах. Подобное досье затем могут продать на теневых площадках или использовать для кражи личности.

Нейросетевые мошенники

Разумеется, скамеры не остались в стороне и от бума искусственного интеллекта. ChatGPT стал популярной приманкой: мошенники создавали поддельные страницы оплаты подписки ChatGPT Plus и предлагали «уникальные промпты» для продвижения в соцсетях.

Практически полное совпадение с оригинальной версткой страницы оплаты от OpenAI

Особенно циничной выглядела схема с «заработком на нейросетях». Мошенники обещали пассивный доход от ставок, которые якобы делает ChatGPT, — бот выполняет всю работу, а пользователь только получает деньги. Чем не предложение мечты? Но чтобы его поймать, надо поторопиться — специальная цена на легкий способ потерять деньги действовала в течение всего 15 минут с момента входа на страницу, чтобы жертва не успела одуматься.

У вас есть всего 15 минут, чтобы потерять €14,99! Потом вы потеряете уже €39,99

В целом мошенники активно осваивают ИИ. В ход идут дипфейки, автоматизированная разработка грамотного дизайна сайтов и текстов рассылок, даже созвоны с жертвами становятся частями более сложных схем, о которых мы рассказывали в посте Как используют ИИ для фишинга и скама.

Вакансии-ловушки

Человек, ищущий работу, — лакомый кусок для злоумышленников. Предлагая высокооплачиваемую удаленную работу от крупных брендов, фишеры собирали персональные данные соискателей, а порой выманивали у них небольшие суммы на «оформление документов» или «уплату комиссии».

«До тысячи долларов в первый день» за удаленку от Amazon звучит как шутка

В более сложных схемах фишинговые сайты «агентств по трудоустройству» запрашивали при регистрации, помимо прочих персональных данных, и номер телефона, привязанного к Telegram. Для завершения «регистрации» жертва должна была ввести некий «код подтверждения», который на самом деле был кодом авторизации в Telegram.

После ввода кода у соискателя продолжали запрашивать данные для создания учетной записи — очевидно, чтобы тот не обращал внимания на уведомление о входе в его Telegram-аккаунт. Для «верификации пользователя» от жертвы требовалось подождать 24 часа, чтобы мошенники, уже получившие доступ к ее Telegram-аккаунту, сумели завладеть им безвозвратно.

Хайп сей ложь, да в нем намек

Как и раньше, в 2025 году мошенники мгновенно подхватывали любые инфоповоды и оперативно разворачивали почтовые кампании.Так, после создания мемкоинов $TRUMP от президента США появились скам-рассылки с обещанием бесплатных NFT Trump Meme Coin и Trump Digital Trading Cards — ранее мы подробно рассказывали о том, как устроены мемкоины и как (не) потерять на них деньги.

Как только появился iPhone 17 Pro, его тут же стали «разыгрывать» в фейковых опросах, после прохождения которых пользователю оставалось лишь указать свои контактные данные и оплатить доставку для получения приза. После ввода банковских реквизитов «победитель» розыгрыша рисковал потерять не только стоимость доставки, но и все средства на счету.

На волне популярности «Оземпика» мошенники стали активно предлагать в своих рассылках поддельный препарат или его сомнительные аналоги, о которых фармацевты даже и не слышали.

А во время мирового тура южнокорейской кейпоп-группы BLACKPINK спамеры рекламировали «чемоданы-скутеры, как у участниц концерта».

И даже свадьба Джеффа Безоса летом 2025 года также стала поводом для рассылки «нигерийских писем»: пользователи получали их как от лица самого Безоса, так и от лица его бывшей жены Маккензи Скотт. В письмах злоумышленники обещали крупные суммы в качестве благотворительности или компенсации от компании Amazon.

Как защититься

Как видите, изобретательность мошенников в разработке новых способов отъема ваших денег и персональных данных, а порой — и кражи личности, не знает границ. И это мы перечислили только наиболее яркие примеры — но вы можете изучить полный анализ ландшафта фишинговых и спамерских угроз в 2025 году на Securelist. Мы же приведем ряд советов, как не стать жертвой мошенников, — поделитесь ими с близкими, особенно детьми, подростками и пожилыми родственниками и знакомыми.Эти группы людей — в особой зоне риска.

- Проверяйте адрес сайта перед вводом любых данных — даже если страница выглядит идеально, URL может выдать подделку.

- Не переходите по ссылкам из подозрительных сообщений, даже если они пришли от знакомых — их аккаунт мог быть взломан.

- Никогда не сообщайте коды из сообщений третьим лицам — это главный ключ к вашим аккаунтам.

- Включите двухфакторную аутентификацию везде, где это возможно, — она создает дополнительный барьер для мошенников.

- Относитесь скептически к «выгодным предложениям». Бесплатный iPhone, легкий заработок и подарки от незнакомцев почти всегда оказываются ловушкой.

- Установите надежную защиту на все ваши устройства

Источник